XStream是Java类库,用来将对象序列化成XML(JSON)或反序列化为对象。XStream在运行时使用Java反射机制对要进行序列化的对象树的结构进行探索,并不需要对对象作出修改。XStream可以序列化内部字段,包括私private和final字段,并且支持非公开类以及内部类。在缺省情况下,XStream不需要配置映射关系,对象和字段将映射为同名XML元素。但是当对象和字段名与XML中的元素名不同时,XStream支持指定别名。XStream支持以方法调用的方式,或是Java标注的方式指定别名。XStream在进行数据类型转换时,使用系统缺省的类型转换器。同时,也支持用户自定义的类型转换器。

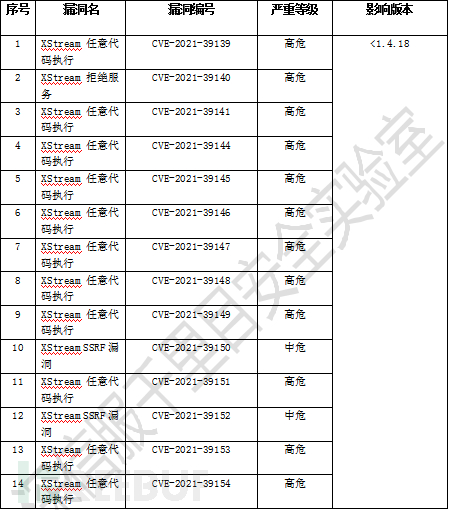

近日,深信服安全团队监测到一则XStream官方发布安全补丁的通告,共修复了14个安全漏洞,其中包含12个高危漏洞的信息。

1.高危漏洞描述

漏洞1:CVE-2021-39139 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞2:CVE-2021-39140 XStream拒绝服务攻击漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并注入特定的对象,这可能会导致无限循环,从而引起拒绝服务。

漏洞3:CVE-2021-39141 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞4:CVE-2021-39144 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞5:CVE-2021-39145 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞6:CVE-2021-39146 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞7:CVE-2021-39147 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞8:CVE-2021-39148 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞9:CVE-2021-39149 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞10:CVE-2021-39150 XStream SSRF漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此导致服务器端伪造请求。

漏洞11:CVE-2021-39151 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞12:CVE-2021-39152 XStream SSRF漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此导致服务器端伪造请求。

漏洞13:CVE-2021-39153 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

漏洞14:CVE-2021-39154 XStream任意代码执行漏洞

攻击者通过构造恶意的XML文件,可以绕过XStream的黑名单机制,从而触发反序列化,导致反序列化代码执行,并因此造成任意代码执行的安全问题。

XStream 是一种用来将对象序列化成XML文件的代码库,其在全球范围内应用广泛。由于XStream的历史版本多采用黑名单的方式来防护安全问题,从而导致历史版本多次被绕过而引发安全问题。本次通告的多个漏洞将影响XStream小于1.4.18的版本

目前受影响的XStream版本:

XStream < 1.4.18

(1)官方修复建议

当前官方已发布最新版本已修复漏洞,建议受影响的用户及时更新官方的最新版本。链接如下:

https://x-stream.github.io/news.html

若由于特殊情况,暂时无法升级到最新版本,低版本用户可根据官方建议进行加固。链接如下:

https://x-stream.github.io/security.html#example

2021/8/23 深信服监测到XStream官方发布安全公告。

2021/8/23 深信服千里目安全实验室发布漏洞通告。

https://x-stream.github.io/news.html

https://x-stream.github.io/security.html#example

本文作者:Further_eye

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/165220.html

必填 您当前尚未登录。 登录? 注册

必填(保密)