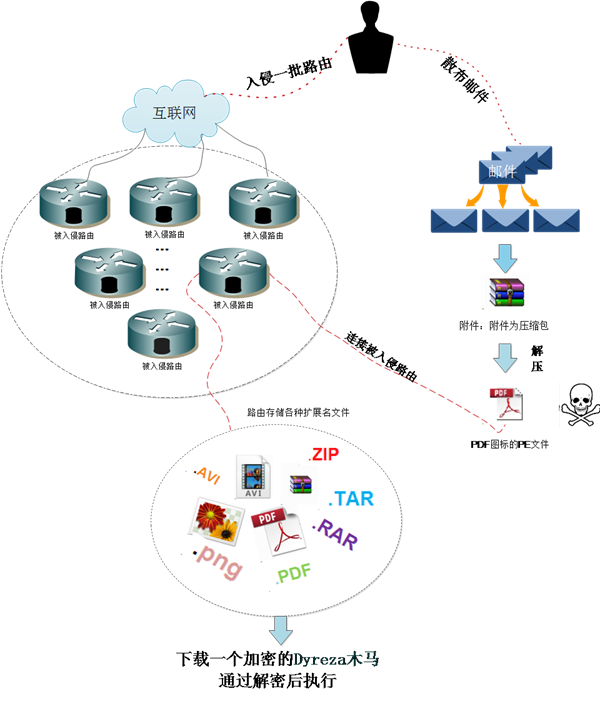

安天CERT(安全研究与应急处理中心)近期收到大量用户反馈,称其收到带有可疑附件的邮件,经过安天CERT研究人员分析发现,这是一类利用垃圾邮件进行传播和下载的木马家族Dyreza的变种,其目的是窃取银行账号和比特币。该变种通过Upatre下载者进行下载,下载Dyreza变种的服务器均为路由器。攻击者将入侵的路由器Dyreza变种的传播服务器,在路由器中存放的文件均为加密文件。此外,该变种还具有反虚拟机功能。在分析过程中,安天CERT研究人员发现大量的路由器被植入了Dyreza的最新变种。

图 1 Dyreza木马的传播过程

图 1 Dyreza木马的传播过程| 病毒名称 | Trojan[Downloader]/Win32.Upatre |

| 原始文件名 | business-focused systematic product.exe |

| MD5 | D53B1091D8EFBEFC986D86AABCB28631 |

| 处理器架构 | X86-32 |

| 文件大小 | 58.5 KB (59,904 字节) |

| 文件格式 | BinExecute/Microsoft.EXE[:X86] |

| 时间戳 | 2015年6月18日 18:5:43 |

| 数字签名 | 无 |

| 加壳类型 | 未知壳 |

| 编译语言 | 未知 |

| VT首次上传时间 | 2015-08-05 |

| VT检测结果 | 24 / 56 |

本次事件中,Upatre下载者负责下载窃取银行账号和比特币的Dyreza木马程序。Upatre下载者主要通过电子邮件进行传播,目前以Upatre家族为载体的木马家族有Zeus、Rovnix、Dyreza、勒索软件和僵尸网络等。

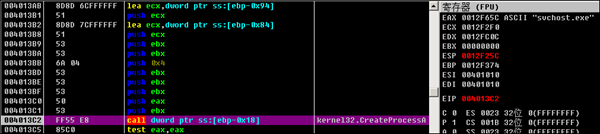

1. 样本使用了多层混淆技术来阻止反病毒工程师对其进行分析。Upatre运行后,首先创建进程svchost.exe,并将自身代码注入到svchost.exe进程中执行,同时结束自身进程;通过ZwQueryInformationProcess函数检测自身是否在调试器下运行;最后通过ZwResumeThread函数恢复线程启用。

图 2 将自身代码注入到创建的svchost.exe进程中

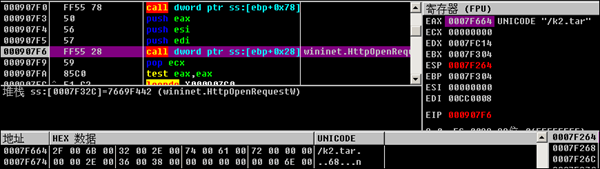

图 2 将自身代码注入到创建的svchost.exe进程中 图 3 下载加密的恶意代码文件

图 3 下载加密的恶意代码文件|

.tar .png .avi .zip .rar .pdf |

经安天CERT研究人员测试发现在同一个路由器上存在多个加密文件。其中某路由器上存放着99个加密恶意代码,文件名列表如下:

| Call2Me.tar Clip_1.avi Clip_2.avi Clip_7.avi New_Clip_1.avi New_Clip_2.avi New_Clip_7.avi Try2Me.tar t11.png t12.png t13.png t15.zip t16.zip t17.zip t18.zip t20.zip teu11.tar teu12.tar teu13.ta AUv6.77.tarr |

ac11.png ac12.png ac13.png ac17.png fi11.avi fi12.avi fi13.avi fl11.tar fl12.tar fl13.tar ic11.png ic12.png ic13.png se12.avi se21.avi se22.avi se23.avi se77.avi k1.tar k2.tar |

k2411.png k2412.png k2413.png k2414.png k2415.png kc11.png kc12.png kc13.png kc17.png l11.tar l12.tar l13.tar l17.tar l21.zip l22.zip l23.zip l27.zip l28.zip k7.tar USv6.12.tar |

lci11.tar lci12.tar lci13.tar lci17.tar nn21.rar nn22.rar nn23.rar nn27.rar nus11.png nus12.png nus13.png ov1.zip ov2.zip ov3.zip ov7.zip pi11.png pi12.png pi13.png pi17.png |

USAreport20150812_7.pdf UnitedReport_page_1.pdf UnitedReport_page_2.pdf UnitedReport_page_7.pdf pikp11.png pikp12.png pikp13.png rimage21.png rimage22.png rimage23.png tek11.png tek12.png tek13.png tek17.png teu7.tar ng11.zip ng12.zip ng13.zip ng17.zip ng18.zip |

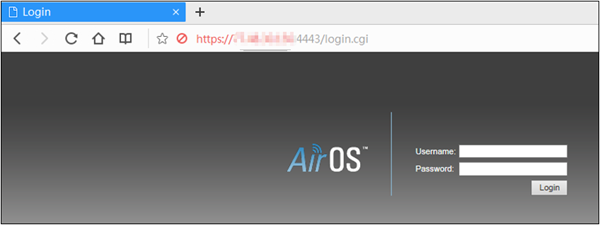

放置加密恶意代码的路由器登陆界面:

图 4 放置加密恶意代码的路由器连接界面

图 4 放置加密恶意代码的路由器连接界面 图 5 存放加密恶意代码的路由器的IP地址分布

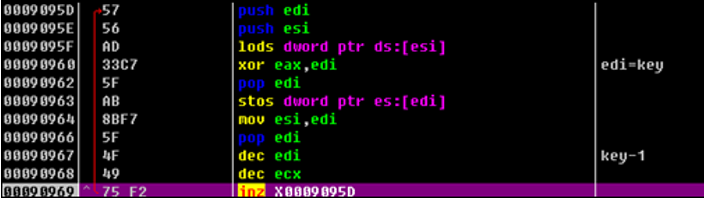

图 5 存放加密恶意代码的路由器的IP地址分布 图 6 解密代码

图 6 解密代码| 病毒名称 | Trojan[Backdoor]/Win32.Dyreza |

| 原始文件名 | hxHdXD0.exe |

| MD5 | 955D9364AE0AF753FC627D630883742F |

| 处理器架构 | X86-32 |

| 文件大小 | 491 KB (503,296 字节) |

| 文件格式 | BinExecute/Microsoft.EXE[:X86] |

| 时间戳 | 2015年6月18日 18:5:43 |

| 数字签名 | 无 |

| 加壳类型 | 未知壳 |

| 编译语言 | 未知 |

| VT首次上传时间 | 2015-08-05 |

| VT检测结果 | 39/ 57 |

Dyreza家族非常类似于臭名昭著的Zeus僵尸网络,它们都是利用浏览器中间人攻击,当被感染的用户访问特定的网站(这类网站通常为金融机构或金融服务的登录页面),则会注入恶意Javascript代码来进行捕获用户所输入的账号密码等信息。Dyreza家族新变种的主要功能是窃取用户银行账号和比特币。

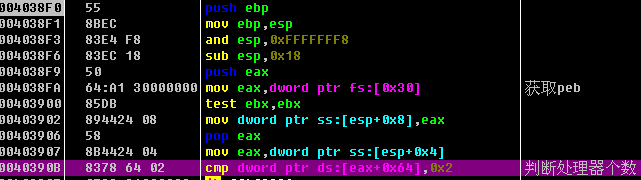

1. 反虚拟机功能:

2006年英特尔发布双核处理器后,现今市场及用户电脑中已经很难见到单核处理器了。而自动化分析平台为节省资源,常常将虚拟机的处理器设置为单核处理器。Dyreza家族的新变种正是利用这种情况,对感染系统的处理器个数进行判断,如果少于2个,则样本直接退出。该判断在样本中出现多次,在后面核心的DLL模块中,也存在此功能。

图 7 判断处理器是否为单核CPU

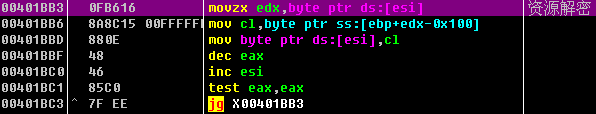

图 7 判断处理器是否为单核CPU 图8 解密资源文件

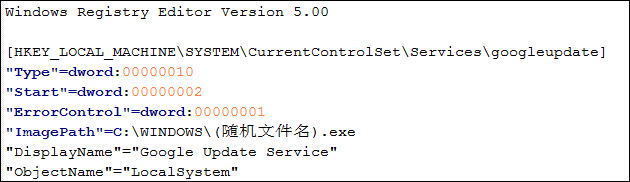

图8 解密资源文件 图 9 创建虚假的google升级服务

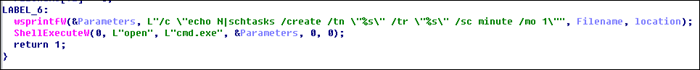

图 9 创建虚假的google升级服务 图 10 每分钟运行一次自身

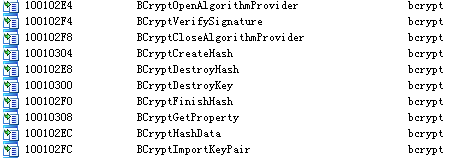

图 10 每分钟运行一次自身 图 11 使用的加密函数

图 11 使用的加密函数 图 12 使用POST和GET方式进行通信数

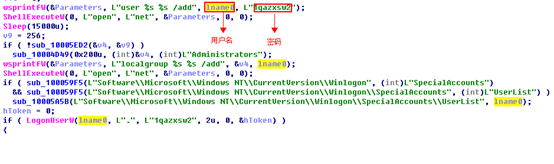

图 12 使用POST和GET方式进行通信数 图 13 创建管理员账号和密码

图 13 创建管理员账号和密码Dyreza家族木马通过入侵路由器的方式进行传播,恶意程序放置在路由器中很难被用户发现,而反病毒产品通常无法直接扫描路由器。因此,安天CERT建议用户使用以下几种路由器防护措施:

1. 不要使用路由器默认的口令,修改为高强度的口令。

2. 定期更新路由器固件,修复已出现的安全漏洞。

3. 关闭SSID广播,防止SSID被嗅探。

4. 使用安全性较高的WPA2协议、AES加密算法。

5. 禁用DHCP,开启MAC地址过滤,仅允许绑定的MAC地址访问无线网络。

Dyreza家族以窃取用户银行账号和比特币为目的,以利用入侵的路由器进行传播为特点,应引起用户和企业的关注。在此之前,2014年4月份的CVE-2014-0160(心脏出血)漏洞即可入侵大量的路由器设备。安天CERT判定,Dyreza家族与Rovnix家族有着必然的联系,它们使用相同的Upatre下载者进行传播,并使用相似的下载地址。在本报告发布前,安天又捕获到一个更新的Dyreza变种,在传播方式上,它使用与Rovnix攻击平台相似的下载地址,都使用WordPress搭建的网站,或入侵由WordPress搭建的第三方正常网站。继HaveX首次使用这种传播方式后,这已成为安天CERT发现的第三个使用这种传播方式的家族了。安天CERT会继续跟踪使用这种方式传播的恶意代码,并持续关注HaveX、Rovnix、Dyreza这三个家族。

【原文:利用路由器传播的DYREZA家族变种分析 作者:安天安全研究与应急处理中心(Antiy CERT) 安全脉搏SP小编整理发布】

本文作者:SP小编

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/37623.html

必填 您当前尚未登录。 登录? 注册

必填(保密)