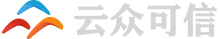

前言分析发现 Solon 框架在3.1.0版本上存在一个有意思的模板漏洞,对这个漏洞进行简单分析后,发现整个漏洞的利用链是非常有意思的。同时发现最新版的修复方式过于简单,询问 AI 后,AI 也认为修…

应用服务器 TongWeb v7 全面支持 JavaEE7 及 JavaEE8规范,作为基础架构软件,位于操作系统与应用之间,帮助企业将业务应用集成在一个基础平台上,为应用高效、稳定、安全运行提供关键…

前言正当我饶有性质的开始复习 PHP 开发这个课程准备一天速通期末考试的时候,没想到有心栽花花不开,无心插柳柳成因,意外灵感突发,搞出了一个还算可以的免杀的 webshell,下面讲讲思路起当打开 p…

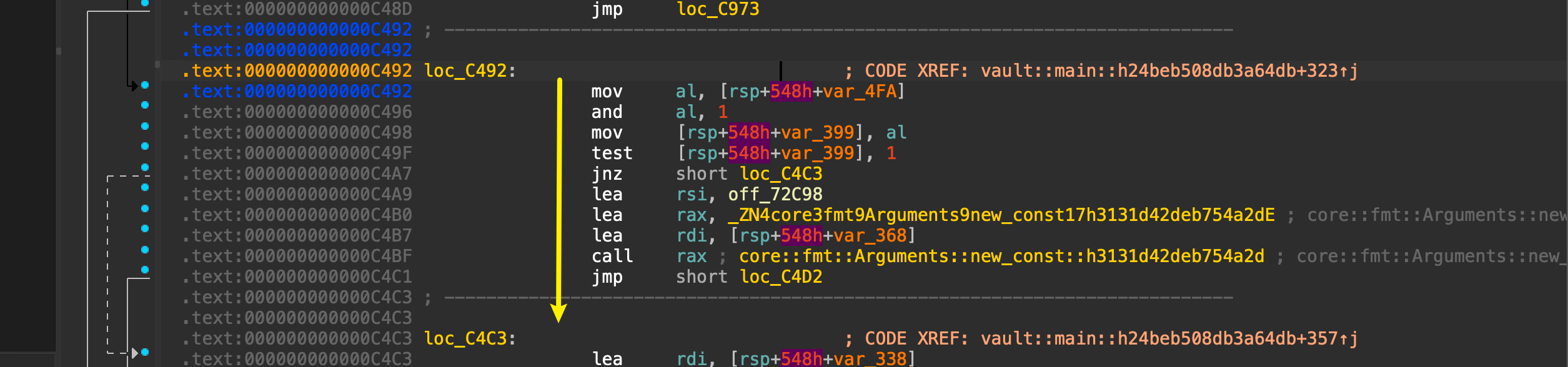

上周参加了国外的比赛,名称叫:ApoorvCTF看一下老外的比赛跟我们有什么不同,然后我根据国内比赛对比发现,他们考点还是很有意思的,反正都是逆向,哈哈哈Rusty Vault题目描述:In the …

路由器安全研究:D-Link DIR-823G v1.02 B05 复现与利用思路

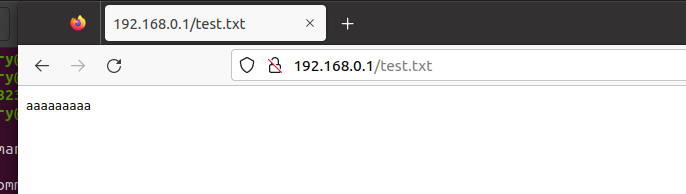

前言D-Link DIR-823G v1.02 B05存在命令注入漏洞,攻击者可以通过POST的方式往 /HNAP1发送精心构造的请求,执行任意的操作系统命令。漏洞分析binwalk提取固件,成功获取…

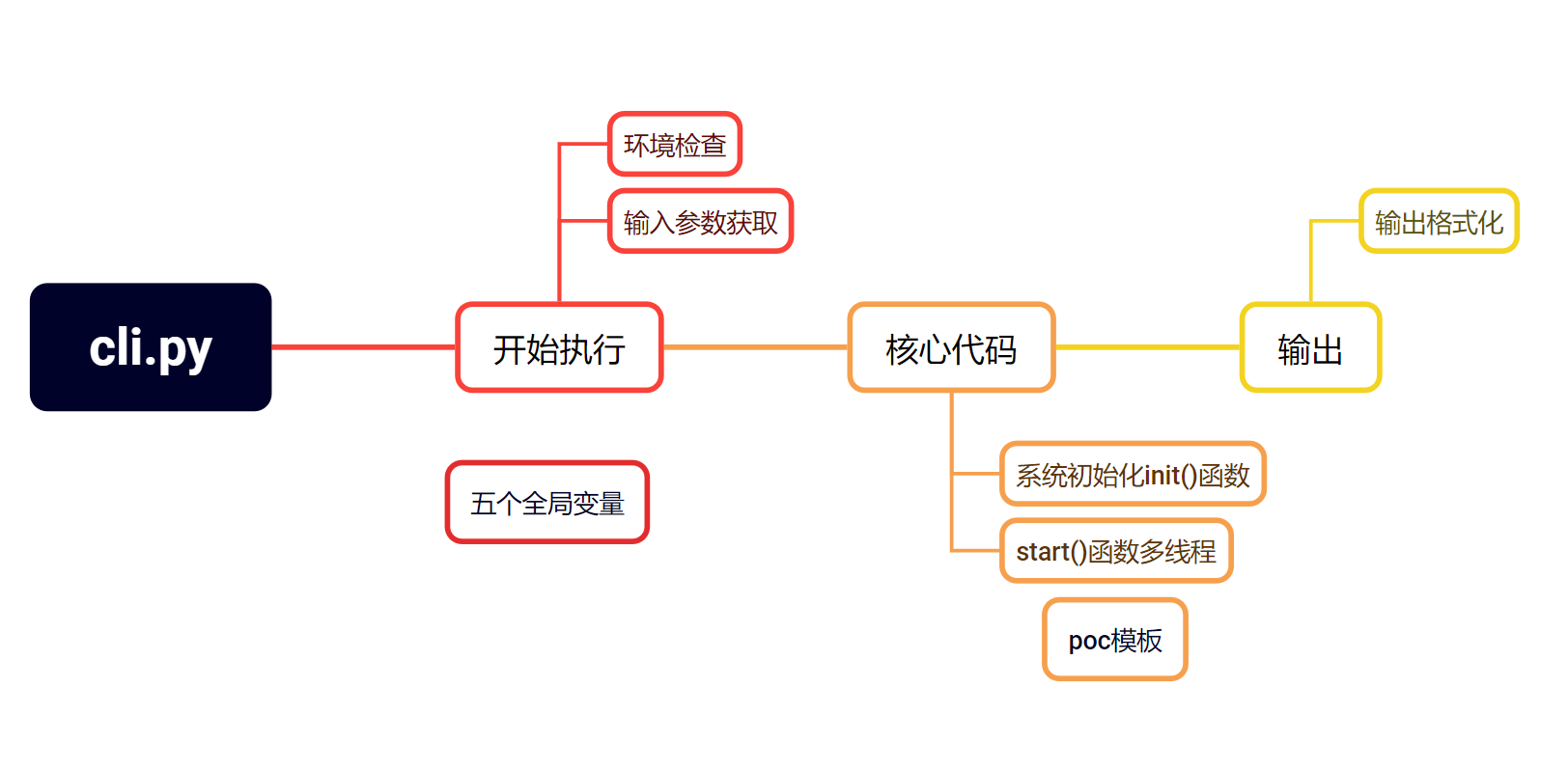

pocsuite3 是由 知道创宇 404实验室 开发维护的开源远程漏洞测试和概念验证开发框架。为了更好理解其运行逻辑,本文将从源码角度分析该项目的初始化,多线程函数,poc模板等等源码。项目结构ap…

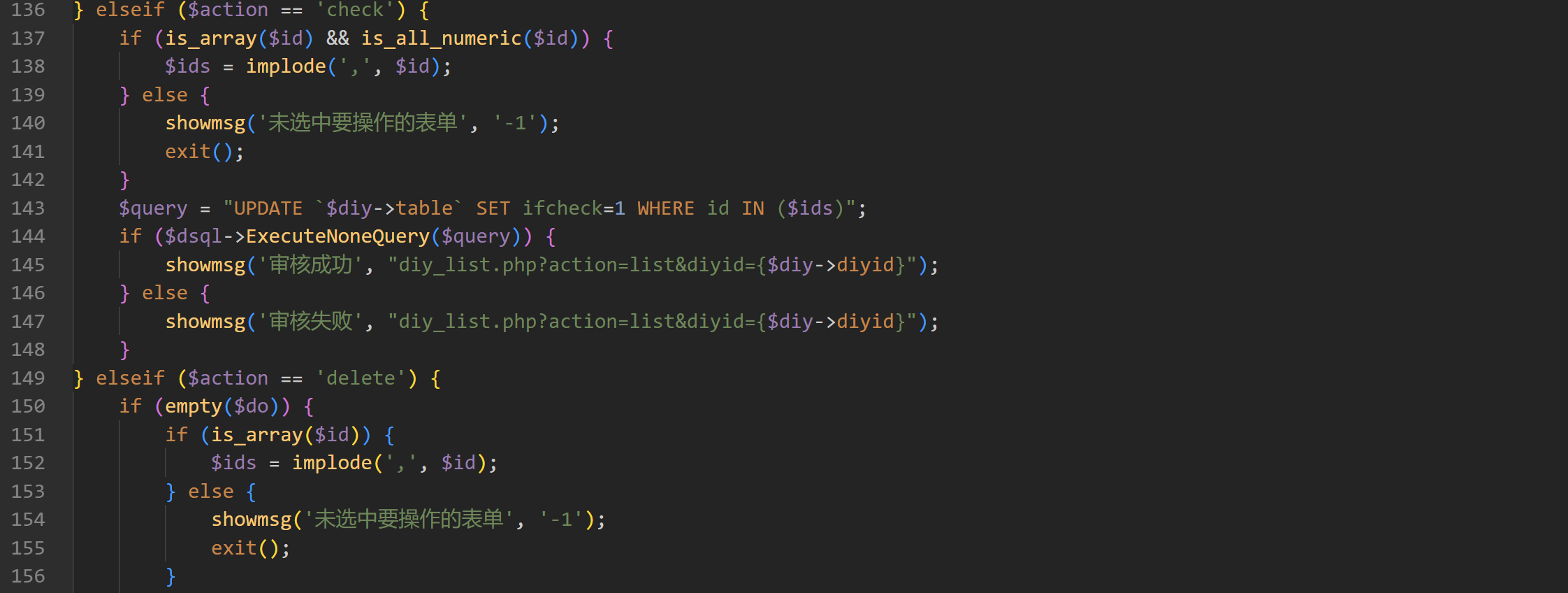

之前简单审计过DedeBIZ系统,网上还没有对这个系统的漏洞有过详尽的分析,于是重新审计并总结文章,记录下自己审计的过程。https://github.com/DedeBIZ/DedeV6/archi…

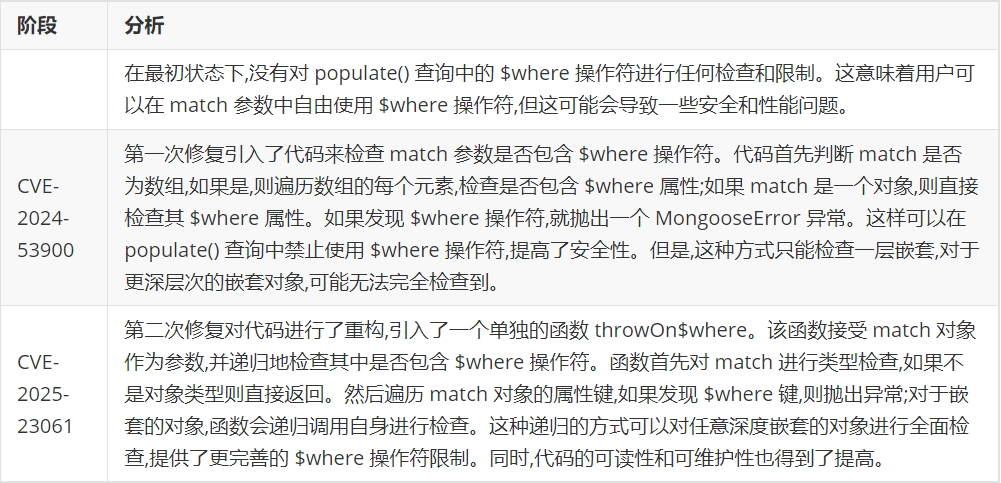

漏洞简介CVE-2024-53900 Mongoose 8.8.3、7.8.3 和 6.13.5 之前的版本容易受到 $where 运算符不当使用的影响。此漏洞源于&nb…

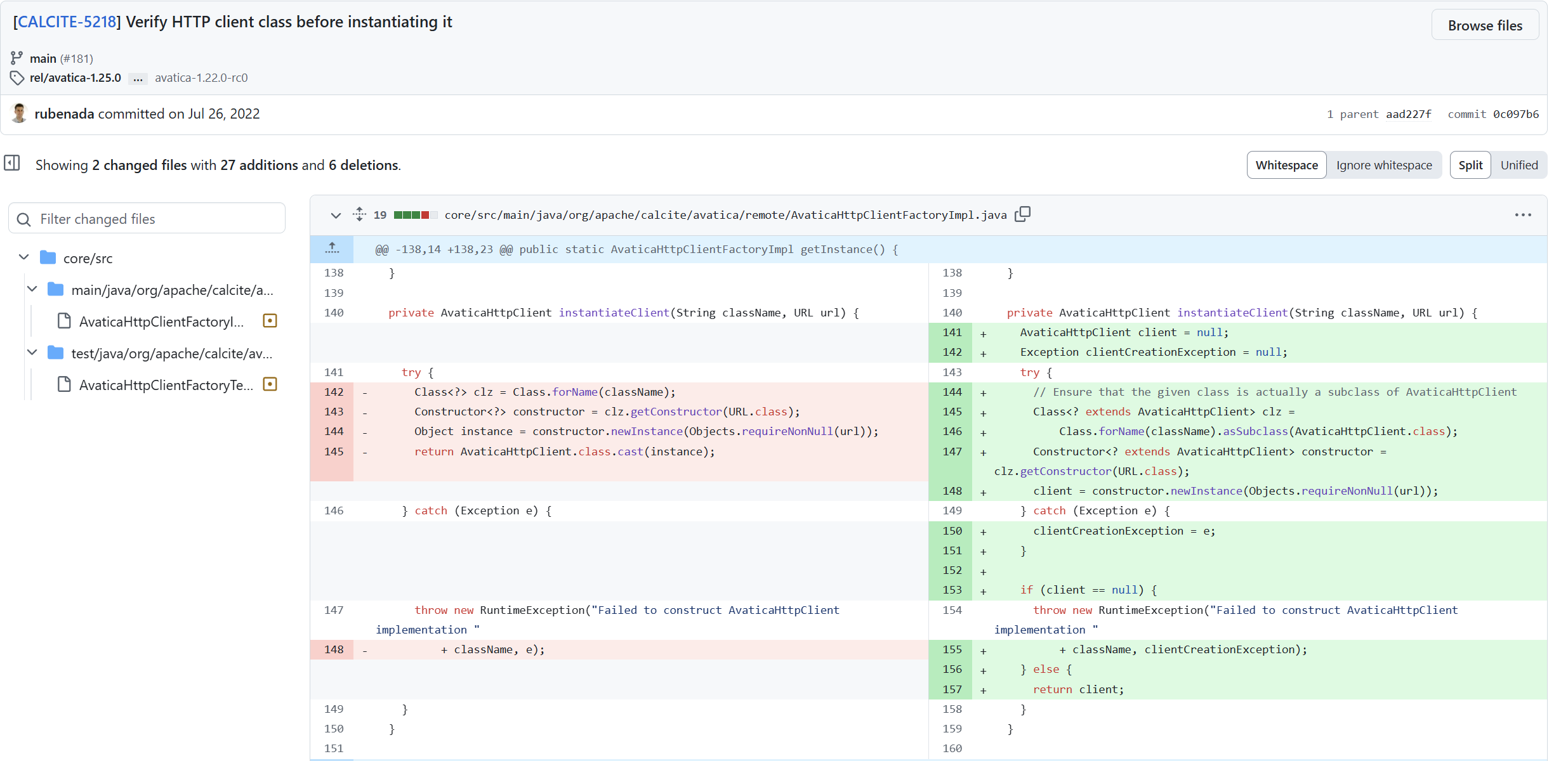

Apache Calcite Avatica 远程代码执行(CVE-2022-36364)

前段时间看到Apache Calcite Avatica远程代码执行漏洞 CVE-2022-36364 在网上搜索也没有找到相关的分析和复现文章,于是想着自己研究一下,看能不能发现可以利用的方法。首先…

pgAdmin后台命令执行漏洞(CVE-2023-5002)分析

我们可以看到针对于漏洞 CVE-2022-4223,官方做了一定的修复措施。web\pgadmin\misc__init__.py#validate_binary_path首先是添加了 @l…

本文结合其它用户案例分析讲解挖掘某双一流站点的过程,包含日志泄露漏洞深入利用失败,到不弱的弱口令字典进入后台,再到最后偶遇一个貌似只在靶场遇到过的高危漏洞。信息搜集:web站点的话从域名,ip等入手范…

0x01 获取webshell在各种信息搜集中,发现某个ip的端口挂着一个比较老的服务。首先看到了员工工号和手机号的双重验证,也不知道账号是什么结构组成的,基本上放弃字典爆破这一条路。于是乎打开之前用…

环境搭建直接拉取合适的dockerdocker 环境:https://hub.docker.com/r/chenaotian/cve-2021-3156下载glibc-2.27源码和sudo-1.8.…

拿到这个网站,通过对比查询,我们发现闭合参数 finsh 时,查询出的内容更多经过进一步判断,确实存在漏洞不过在测试的时候发现存在一定的过滤但是可以通过内联注释进行绕过。这里也是加深了解了内联注释的知…

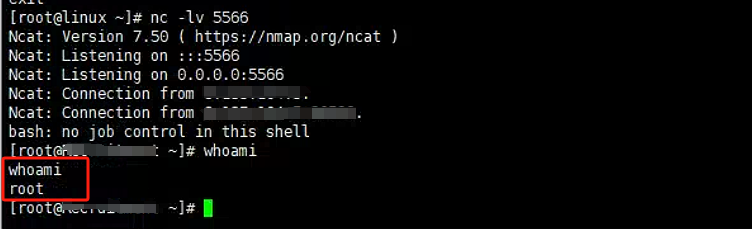

记一次攻防演练中的若依(thymeleaf 模板注入)getshell

记一次攻防演练中幸运的从若依弱口令到后台getshell的过程和分析。0x01 漏洞发现首先,我会先把目标的二级域名拿去使用搜索引擎来搜索收集到包含这个目标二级域名的三级域名或者四级域名的网站。这样子…